Solo due versioni del protocollo TLS (Transport Layer Security) possono essere considerate sicure in determinate circostanze: TLS 1.3 e TLS 1.2. Cercare di convincere la vostra banca insieme a tutti gli altri a sistemare i loro siti web e le loro applicazioni web è un compito erculeo; buona fortuna. Anche così, è possibile proteggere le connessioni TLS modificando la configurazione del browser.

È bene sapere che c’è qualcosa che potete fare per proteggere almeno voi stessi e gli altri utenti finali sulle reti che sorvegliate dai brutti attacchi contro le loro connessioni TLS. In Firefox, è possibile limitare il browser a “parlare” solo TLS 1.3 e TLS 1.2 per limitare la superficie di attacco e limitare il phishing. Ecco come fare.

Ecco un breve how-to su come limitare Firefox alle due versioni più sicure del protocollo TLS:

- Passo 1. Aprire la pagina delle impostazioni avanzate di Firefox.

- Passo 2. Accetta di “invalidare la tua garanzia”.

- Passo 3. Trova le impostazioni di sicurezza per TLS

- Passo 4. Regola la versione più bassa del protocollo TLS che vuoi permettere

- Passo 5. Regolate la versione più alta del protocollo TLS che volete permettere

- Passo 6. Prova la tua configurazione

- Step 7. Verifica i risultati del test

Passo 1. Aprire la pagina delle impostazioni avanzate di Firefox.

Nella barra degli indirizzi, inserire

about:config

e premere Return.

Passo 2. Accetta di “invalidare la tua garanzia”.

Ignorare l’avvertimento sull’annullamento della garanzia e procedere.

Passo 3. Trova le impostazioni di sicurezza per TLS

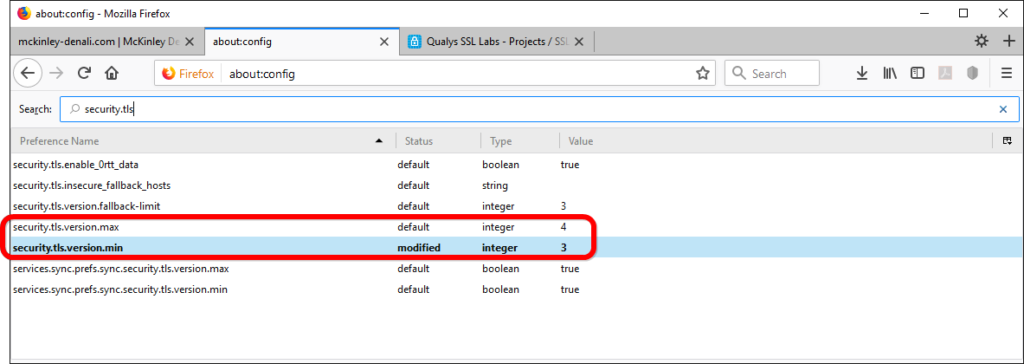

Nella barra di ricerca, digita “security.tls”.

Passo 4. Regola la versione più bassa del protocollo TLS che vuoi permettere

Fai doppio clic sulla voce “security.tls.version.min”. Il valore predefinito è 1. Cambialo da “1” a “3”. Questo attiverà TLS 1.2 e non permetterà alcuna versione inferiore. Questo cambiamento è importante perché previene gli attacchi di downgrade del protocollo indipendentemente dalle impostazioni attuali del server. Eliminare la possibilità di un downgrade del protocollo permette di proteggere le connessioni TLS da alcuni tentativi di intercettazione.

Passo 5. Regolate la versione più alta del protocollo TLS che volete permettere

Verificate che “security.tls.version.max” sia impostato su “4”. Questo assicura che Firefox possa usare TLS 1.3, (ma non oltre; se TLS dovesse raggiungere un numero di versione superiore, sarà necessario rivedere questa impostazione).

Ora, il vostro browser Firefox parla solo TLS 1.3 e TLS 1.2; non sarete in grado di connettervi a siti web che non supportano questi due protocolli, ma forse non dovreste. In ogni caso, non ne sono rimasti molti.

Passo 6. Prova la tua configurazione

Vai al test del browser di Qualys SSL Labs:

https://www.ssllabs.com/ssltest/viewMyClient.html

Step 7. Verifica i risultati del test

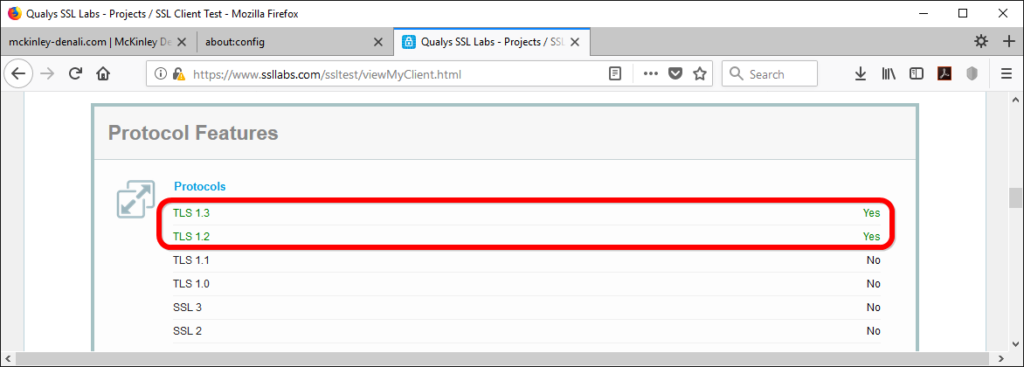

Lascia che il test faccia il suo corso. Nella panoramica dei dettagli, cerca la sezione “Caratteristiche del protocollo”. Nella lista dei protocolli supportati, verificate che solo TLS 1.3 e TLS 1.2 sono permessi.

Questi cambiamenti non offrono una sicurezza assoluta, poiché una cosa simile non esiste. Offrono protezione nella misura in cui limitano la superficie di attacco senza compromettere la compatibilità.

È ovvio che se vi capita di supervisionare la configurazione di un host web, dovete prendere alcune misure per assicurarvi che sia all’altezza dei requisiti che mettete sul vostro Firefox per la sicurezza dei vostri visitatori (vedere “Come attivare HTTP/2 con TLS 1.3 Encryption in NGINX per connessioni sicure senza penalità di prestazioni” e “TLS 1.3 (con AEAD) e TLS 1.2 cipher suites demistificate: come scegliere saggiamente i cifrari” per saperne di più).