Só duas versões do protocolo TLS (Transport Layer Security) podem ser consideradas seguras sob certas circunstâncias: TLS 1.3 e TLS 1.2. Tentar colocar o seu banco ao lado de todos os outros para corrigir os seus sites e aplicações web é uma tarefa hercúlea; boa sorte a tentar. Mesmo assim, você pode proteger as conexões TLS modificando a configuração do navegador.

É bom saber que há algo que você pode fazer para proteger pelo menos a si mesmo e aos outros usuários finais nas redes que você supervisiona contra ataques desagradáveis contra suas conexões TLS. No Firefox, você pode restringir o navegador para “falar” apenas TLS 1.3 e TLS 1.2 para limitar a superfície de ataque e restringir o phishing. Aqui está como fazê-lo.

Aqui está um pequeno tutorial sobre como restringir o Firefox às duas versões mais seguras do protocolo TLS:

- Passo 1. Abra a página de configurações avançadas do Firefox.

- Passo 2. Concorde em “anular a sua garantia”.

- Passo 3. Encontre as configurações de segurança para TLS

- Passo 4. Ajuste a versão mais baixa do protocolo TLS que você deseja permitir

- Step 5. Ajuste a versão mais alta do protocolo TLS que você quer permitir

- Passo 6. Teste sua configuração

- Passo 7. Verifique os resultados do teste

Passo 1. Abra a página de configurações avançadas do Firefox.

Na barra de endereço, digite

about:config

e pressione Return.

Passo 2. Concorde em “anular a sua garantia”.

Ignore o aviso de anulação da sua garantia e prossiga.

Passo 3. Encontre as configurações de segurança para TLS

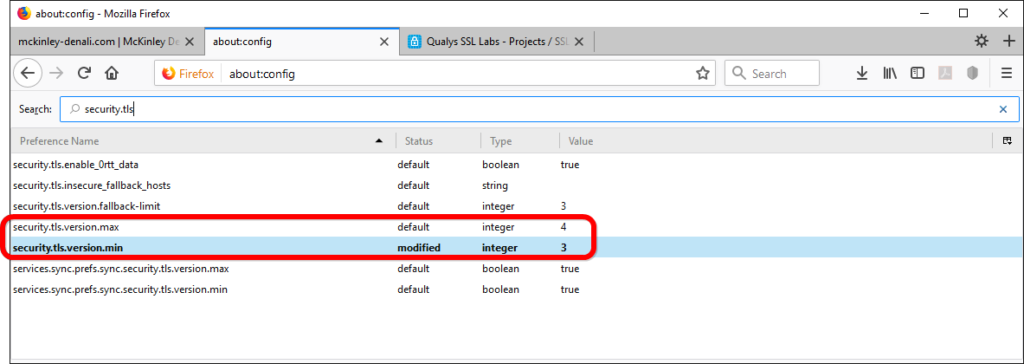

Na barra de busca, digite “security.tls”.

Passo 4. Ajuste a versão mais baixa do protocolo TLS que você deseja permitir

Duplo clique na entrada “security.tls.version.min”. O valor por defeito é 1. Mude-o de “1” para “3”. Isto ativará o TLS 1.2 e desativará qualquer versão abaixo. Esta alteração é importante porque evita ataques de downgrade de protocolo, independentemente das configurações reais do servidor. Eliminar a possibilidade de um downgrade de protocolo permite proteger as conexões TLS de algumas tentativas de escuta.

Step 5. Ajuste a versão mais alta do protocolo TLS que você quer permitir

Verifique que “security.tls.version.max” está definido para “4”. Isto assegura que o Firefox pode usar o TLS 1.3, (mas não acima; se o TLS atingir um número de versão mais alto, você precisará revisitar esta configuração).

Agora, seu navegador Firefox fala apenas TLS 1.3 e TLS 1.2; você não poderá se conectar a sites que não suportam esses dois protocolos, mas talvez você não deva fazê-lo. De qualquer forma, não restam muitos deles.

Passo 6. Teste sua configuração

Cabeça para o teste do navegador do Qualys SSL Labs:

https://www.ssllabs.com/ssltest/viewMyClient.html

Passo 7. Verifique os resultados do teste

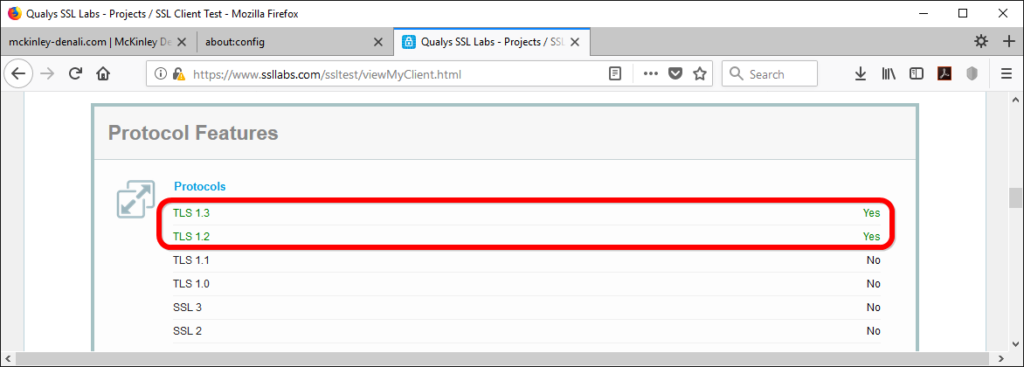

Permitir que o teste execute o seu curso. Na visão geral dos detalhes, procure a seção “Características do Protocolo”. Na lista de protocolos suportados, verifique que somente o TLS 1.3 e TLS 1.2 são permitidos.

Estas alterações não oferecem segurança absoluta, já que tal coisa nem sequer existe. Elas oferecem proteção na medida em que limitam a superfície de ataque sem comprometer a compatibilidade.

É desnecessário dizer que se você por acaso supervisionar a configuração de um host web, você precisa tomar algumas medidas para garantir que ele esteja à altura das exigências que você coloca em seu próprio Firefox para a segurança de seu visitante (veja “Como Ativar HTTP/2 com TLS 1.3 Criptografia no NGINX para conexões seguras sem penalidade de desempenho” e “TLS 1.3 (com AEAD) e TLS 1.2 cipher suites desmistificadas: como escolher suas cifras sabiamente” para mais).