Doar două versiuni ale protocolului TLS (Transport Layer Security) pot fi considerate sigure în anumite circumstanțe: TLS 1.3 și TLS 1.2. Încercarea de a convinge banca dumneavoastră, alături de toți ceilalți, să își repare site-urile și aplicațiile web este o sarcină herculeană; mult noroc în încercare. Chiar și așa, puteți proteja conexiunile TLS prin modificarea configurației browserului.

Este bine de știut că există ceva ce puteți face pentru a vă proteja cel puțin pe dumneavoastră și pe ceilalți utilizatori finali din rețelele pe care le supravegheați de atacuri urâte împotriva conexiunilor lor TLS. În Firefox, puteți restricționa browserul să „vorbească” doar TLS 1.3 și TLS 1.2 pentru a limita suprafața de atac și a restricționa phishing-ul. Iată cum puteți face acest lucru.

Iată un scurt îndrumar pentru a restricționa Firefox la cele mai sigure două versiuni ale protocolului TLS:

- Pasul 1. Deschideți pagina de setări avansate a Firefox.

- Etapa 2. Acceptați „anularea garanției”.

- Etapa 3. Găsiți setările de securitate pentru TLS

- Etapa 4. Reglați cea mai mică versiune a protocolului TLS pe care doriți să o permiteți

- Pasul 5. Reglați cea mai mare versiune a protocolului TLS pe care doriți să o permiteți

- Etapa 6. Testați-vă configurația

- Etapa 7. Verificați rezultatele testului

Pasul 1. Deschideți pagina de setări avansate a Firefox.

În bara de adrese, introduceți

about:config

și apăsați Return.

Etapa 2. Acceptați „anularea garanției”.

Ignorați avertismentul privind anularea garanției și continuați.

Etapa 3. Găsiți setările de securitate pentru TLS

În bara de căutare, tastați „security.tls”.

Etapa 4. Reglați cea mai mică versiune a protocolului TLS pe care doriți să o permiteți

Click dublu pe intrarea „security.tls.version.min”. Valoarea implicită este 1. Modificați-o de la „1” la „3”. Acest lucru va activa TLS 1.2 și va dezactiva orice versiune inferioară. Această modificare este importantă, deoarece previne atacurile de retrogradare a protocolului, indiferent de setările reale ale serverului. Eliminarea posibilității de retrogradare a protocolului vă permite să protejați conexiunile TLS de unele încercări de ascultare.

Pasul 5. Reglați cea mai mare versiune a protocolului TLS pe care doriți să o permiteți

Verificați dacă „security.tls.version.max” este setat la „4”. Acest lucru asigură că Firefox poate folosi TLS 1.3, (dar nu mai sus; dacă TLS ajunge la un număr de versiune mai mare, va trebui să revizuiți această setare).

Acum, browserul dvs. web Firefox vorbește doar TLS 1.3 și TLS 1.2; nu vă veți putea conecta la site-uri web care nu suportă aceste două protocoale, dar, din nou – poate că nu ar trebui să o faceți. Oricum ar fi, nu au mai rămas prea multe dintre ele.

Etapa 6. Testați-vă configurația

Direcționați-vă către testul de browser al Qualys SSL Labs:

https://www.ssllabs.com/ssltest/viewMyClient.html

Etapa 7. Verificați rezultatele testului

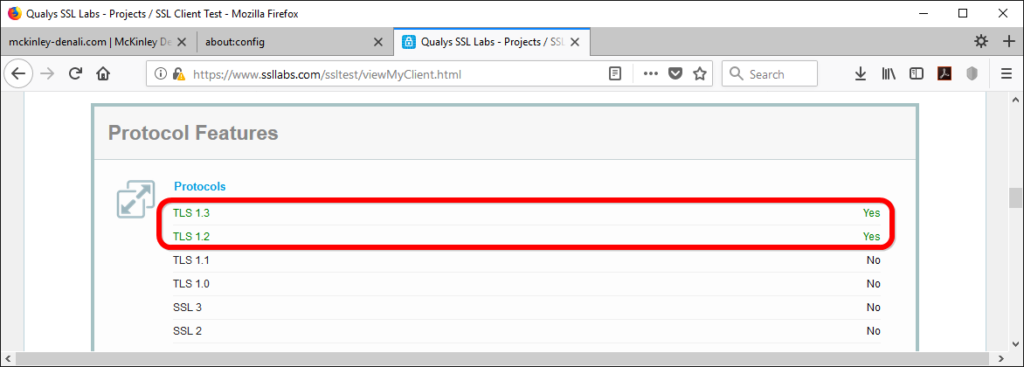

Lăsați testul să își urmeze cursul. În prezentarea generală a detaliilor, căutați secțiunea „Protocol Features” (Caracteristicile protocolului). În lista protocoalelor acceptate, verificați dacă sunt permise doar TLS 1.3 și TLS 1.2.

Aceste modificări nu oferă o securitate absolută, deoarece așa ceva nici măcar nu există. Ele oferă protecție în măsura în care limitează suprafața de atac fără a compromite compatibilitatea.

Este de la sine înțeles că, dacă se întâmplă să supervizați configurația unei gazde web, trebuie să luați unele măsuri pentru a vă asigura că aceasta se ridică la nivelul cerințelor pe care le impuneți propriului Firefox, de dragul siguranței vizitatorilor (a se vedea „How to Activate HTTP/2 with TLS 1.3 Encryption in NGINX for Secure Connections without a Performance Penalty” și „TLS 1.3 (with AEAD) and TLS 1.2 cipher suites demystified: how to pick your ciphers wisely” pentru mai multe informații).

.