Kun to versioner af TLS-protokollen (Transport Layer Security) kan under visse omstændigheder anses for at være sikre: TLS 1.3 og TLS 1.2. At forsøge at få din bank sammen med alle andre til at rette deres websteder og webapplikationer er en herkulisk opgave; held og lykke med forsøget. Alligevel kan du beskytte TLS-forbindelser ved at ændre browserkonfigurationen.

Det er godt at vide, at der er noget, du kan gøre for at beskytte i det mindste dig selv og de andre slutbrugere på de netværk, som du fører tilsyn med, mod ubehagelige angreb mod deres TLS-forbindelser. I Firefox kan du begrænse browseren til kun at “tale” TLS 1.3 og TLS 1.2 for at begrænse angrebsfladen og begrænse phishing. Her kan du se, hvordan du gør det.

Her er en kort vejledning i at begrænse Firefox til de to mest sikre versioner af TLS-protokollen:

- Stræk 1. Åbn siden med avancerede indstillinger i Firefox.

- Stræk 2. Accepter at “annullere din garanti”.

- Stræk 3. Find sikkerhedsindstillingerne for TLS

- Stræk 4. Juster den laveste version af den TLS-protokol, du ønsker at tillade

- Stræk 5. Juster den højeste version af den TLS-protokol, du ønsker at tillade

- Stræk 6. Test din konfiguration

- Stræk 7. Bekræft testresultaterne

Stræk 1. Åbn siden med avancerede indstillinger i Firefox.

I adresselinjen skal du indtaste

about:config

og trykke på Retur.

Stræk 2. Accepter at “annullere din garanti”.

Ignorer advarslen om at annullere din garanti, og fortsæt.

Stræk 3. Find sikkerhedsindstillingerne for TLS

Indtast “security.tls” i søgelinjen.

Stræk 4. Juster den laveste version af den TLS-protokol, du ønsker at tillade

Dobbeltklik på posten “security.tls.version.min”. Standardværdien er 1. Ændr den fra “1” til “3”. Dette vil aktivere TLS 1.2 og udelukke enhver version under denne. Denne ændring er vigtig, da den forhindrer protokolnedgraderingsangreb uanset de faktiske serverindstillinger. Ved at eliminere muligheden for en protokolnedgradering kan du beskytte TLS-forbindelser mod visse forsøg på aflytning.

Stræk 5. Juster den højeste version af den TLS-protokol, du ønsker at tillade

Kontroller, at “security.tls.version.max” er indstillet til “4”. Dette sikrer, at Firefox kan bruge TLS 1.3, (men ikke over; hvis TLS når et højere versionsnummer, skal du genoverveje denne indstilling).

Nu taler din Firefox-webbrowser kun TLS 1.3 og TLS 1.2; du vil ikke kunne oprette forbindelse til websteder, der ikke understøtter disse to protokoller, men igen – det burde du måske heller ikke gøre. Uanset hvad, så er der ikke så mange af dem tilbage.

Stræk 6. Test din konfiguration

Kør over til Qualys SSL Labs’ browsertest:

https://www.ssllabs.com/ssltest/viewMyClient.html

Stræk 7. Bekræft testresultaterne

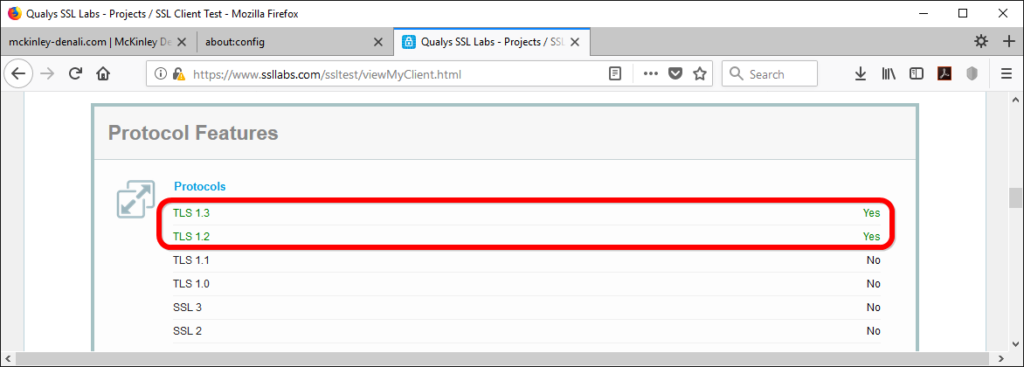

Lad testen køre sit forløb. I oversigten over detaljer skal du kigge efter afsnittet “Protocol Features”. I listen over understøttede protokoller skal du kontrollere, at kun TLS 1.3 og TLS 1.2 er tilladt.

Disse ændringer giver ikke absolut sikkerhed, da en sådan slet ikke eksisterer. De tilbyder beskyttelse i det omfang, at de begrænser angrebsfladen uden at gå på kompromis med kompatibiliteten.

Det siger sig selv, at hvis du tilfældigvis overvåger konfigurationen af en webhost, skal du tage nogle skridt for at sikre, at den lever op til de krav, du stiller til din egen Firefox af hensyn til dine besøgendes sikkerhed (se “Sådan aktiverer du HTTP/2 med TLS 1.3-kryptering i NGINX for sikre forbindelser uden ydelsesbortfald” og “TLS 1.3 (med AEAD) og TLS 1.2 cipher suites demystificeret: Sådan vælger du dine ciphers klogt” for mere).