Sólo dos versiones del protocolo TLS (Transport Layer Security) pueden considerarse seguras en determinadas circunstancias: TLS 1.3 y TLS 1.2. Intentar que su banco, junto con todos los demás, arregle sus sitios y aplicaciones web es una tarea hercúlea; buena suerte en el intento. Aun así, puedes proteger las conexiones TLS modificando la configuración del navegador.

Es bueno saber que hay algo que puedes hacer para protegerte al menos a ti mismo y a los demás usuarios finales de las redes que supervisas de los desagradables ataques contra sus conexiones TLS. En Firefox, puede restringir el navegador para «hablar» sólo TLS 1.3 y TLS 1.2 para limitar la superficie de ataque y restringir el phishing. A continuación se explica cómo hacerlo.

Aquí se explica brevemente cómo restringir Firefox a las dos versiones más seguras del protocolo TLS:

- Paso 1. Abra la página de configuración avanzada de Firefox.

- Paso 2. Acepte «anular la garantía».

- Paso 3. Encuentre la configuración de seguridad para TLS

- Paso 4. Ajuste la versión más baja del protocolo TLS que desea permitir

- Paso 5. Ajuste la versión más alta del protocolo TLS que desea permitir

- Paso 6. Pruebe su configuración

- Paso 7. Verifique los resultados de la prueba

Paso 1. Abra la página de configuración avanzada de Firefox.

En la barra de direcciones, introduzca

about:config

y pulse Return.

Paso 2. Acepte «anular la garantía».

Ignore la advertencia sobre la anulación de la garantía y continúe.

Paso 3. Encuentre la configuración de seguridad para TLS

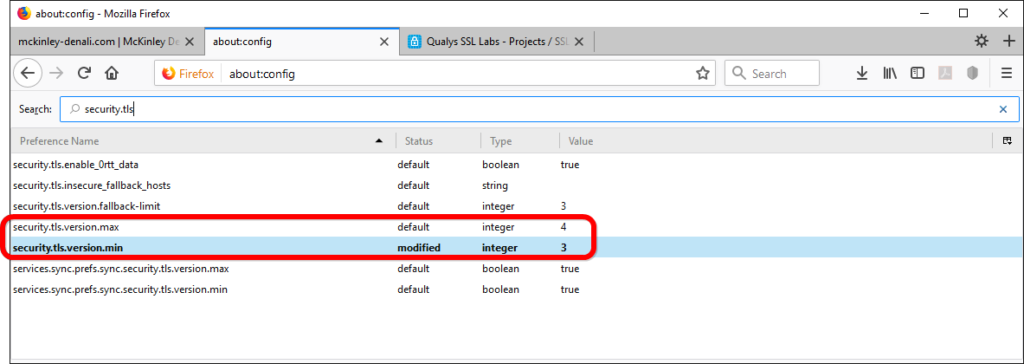

En la barra de búsqueda, escriba «security.tls».

Paso 4. Ajuste la versión más baja del protocolo TLS que desea permitir

Haga doble clic en la entrada «security.tls.version.min». El valor por defecto es 1. Cámbialo de «1» a «3». Esto activará TLS 1.2 y no permitirá ninguna versión inferior. Este cambio es importante ya que evita los ataques de downgrade de protocolo independientemente de la configuración actual del servidor. Eliminar la posibilidad de un downgrade de protocolo permite proteger las conexiones TLS de algunos intentos de espionaje.

Paso 5. Ajuste la versión más alta del protocolo TLS que desea permitir

Verifique que «security.tls.version.max» está ajustado a «4». Esto asegura que Firefox puede utilizar TLS 1.3, (pero no por encima; si TLS alcanza un número de versión superior, tendrá que volver a revisar esta configuración).

Ahora, tu navegador web Firefox sólo habla TLS 1.3 y TLS 1.2; no podrás conectarte a sitios web que no soporten estos dos protocolos, pero, de nuevo, quizá no debas hacerlo. En cualquier caso, no quedan muchos de ellos.

Paso 6. Pruebe su configuración

Vaya a la prueba de navegador de Qualys SSL Labs:

https://www.ssllabs.com/ssltest/viewMyClient.html

Paso 7. Verifique los resultados de la prueba

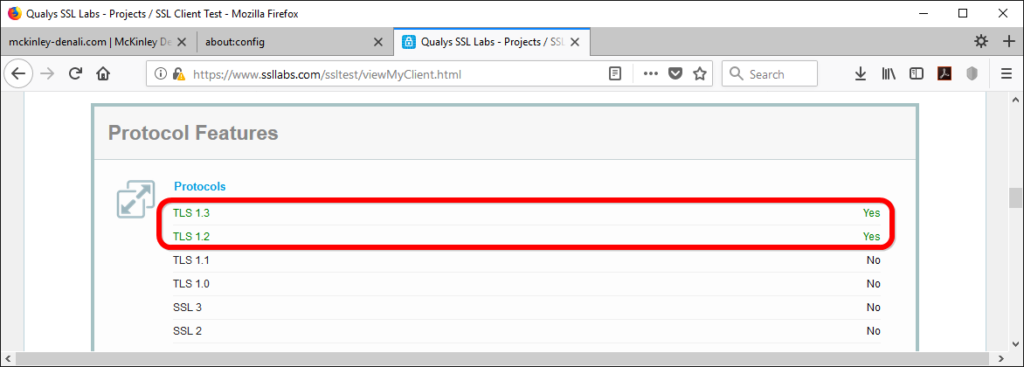

Deje que la prueba siga su curso. En el resumen de detalles, busque la sección «Características del protocolo». En la lista de protocolos soportados, verifique que sólo se permiten TLS 1.3 y TLS 1.2.

Estos cambios no ofrecen seguridad absoluta ya que tal cosa ni siquiera existe. Ofrecen protección en la medida en que limitan la superficie de ataque sin comprometer la compatibilidad.

Huelga decir que, si por casualidad supervisa la configuración de un alojamiento web, debe tomar algunas medidas para asegurarse de que está a la altura de las exigencias que impone a su propio Firefox en aras de la seguridad de sus visitantes (véase «Cómo activar HTTP/2 con TLS 1.3 en NGINX para obtener conexiones seguras sin una penalización en el rendimiento» y «Desmitificación de los conjuntos de cifrado TLS 1.3 (con AEAD) y TLS 1.2: cómo elegir sabiamente sus cifrados» para más información).